📄 Impact of Phonetics on Speaker Identity in Adversarial Voice Attack

#说话人验证 #对抗样本 #语音识别 #音频安全

✅ 7.0/10 | 前50% | #说话人验证 | #对抗样本 | #语音识别 #音频安全

学术质量 5.5/7 | 选题价值 1.5/2 | 复现加成 0.0 | 置信度 高

👥 作者与机构

- 第一作者:未说明(论文中作者按字母顺序列出,未明确标注第一作者)

- 通讯作者:未说明(论文中未提供通讯作者信息)

- 作者列表:Daniyal Kabir Dar(密歇根州立大学计算机科学与工程系)、Qiben Yan(密歇根州立大学计算机科学与工程系)、Li Xiao(密歇根州立大学计算机科学与工程系)、Arun Ross(密歇根州立大学计算机科学与工程系)

💡 毒舌点评

亮点在于将对抗扰动的分析从单纯的转录错误(WER/CER)提升到了语音学特征(元音、辅音)和说话人身份表征的层面,提出了“身份漂移”这个直观且有意义的概念。短板是整个研究框架(白盒攻击+评估指标)相对常规,对“为什么某些语音结构更容易引发漂移”这一核心问题的分析深度有限,更多是相关性观察而非因果解释。

🔗 开源详情

- 代码:论文在结论部分提供了一个GitHub仓库链接(

https://dantyalkabir.github.io/icassp-2026-results/),用于提供额外的图示和可视化结果。但未明确说明该仓库是否包含生成对抗样本、运行评估的完整可执行代码。 - 模型权重:未提及公开攻击生成的对抗样本权重或修改后的说话人模型权重。

- 数据集:实验使用公开数据集VCTK [31]。

- Demo:未提供在线演示。

- 复现材料:论文详细描述了攻击框架、目标短语设计思路、评估指标,但缺少具体的训练/优化超参数(如迭代次数、步长、

c值)、模型配置细节和完整的脚本,复现存在一定难度。 - 引用的开源项目:引用了DeepSpeech [2]、ECAPA-TDNN [3]等作为基线模型。

📌 核心摘要

本文研究了针对自动语音识别(ASR)系统的对抗性语音攻击,如何同时影响说话人身份验证。论文的核心问题是:这些旨在改变转录文本的微小扰动,是否会破坏用于区分说话人的声学指纹?方法上,作者以DeepSpeech为攻击目标,采用基于梯度的白盒攻击方法生成对抗样本,并创新性地从语音学角度(如元音中心化、辅音替换)分析扰动模式。与以往只关注转录准确率的工作不同,本文的核心贡献在于系统评估了对抗攻击对说话人验证系统(使用ECAPA-TDNN和ResNet模型)的影响,提出了“身份漂移”概念。实验结果显示,在VCTK数据集上,攻击的成功率与目标短语的语音复杂度和长度强相关:短元音丰富的短语(如“yes”)身份漂移很小(TMR=100%, d’≈9.6),而长且包含复杂辅音丛的短语(如pangrams)会导致严重的身份漂移(TMR低至44%, d’降至约3.0)。该研究的实际意义在于揭示了语音对抗攻击的双重危害,提示了未来防御系统需要同时考虑转录安全和身份安全。主要局限性在于研究仅限于理想化的白盒攻击设置,未探讨更现实的黑盒或过空气攻击场景。

🏗️ 模型架构

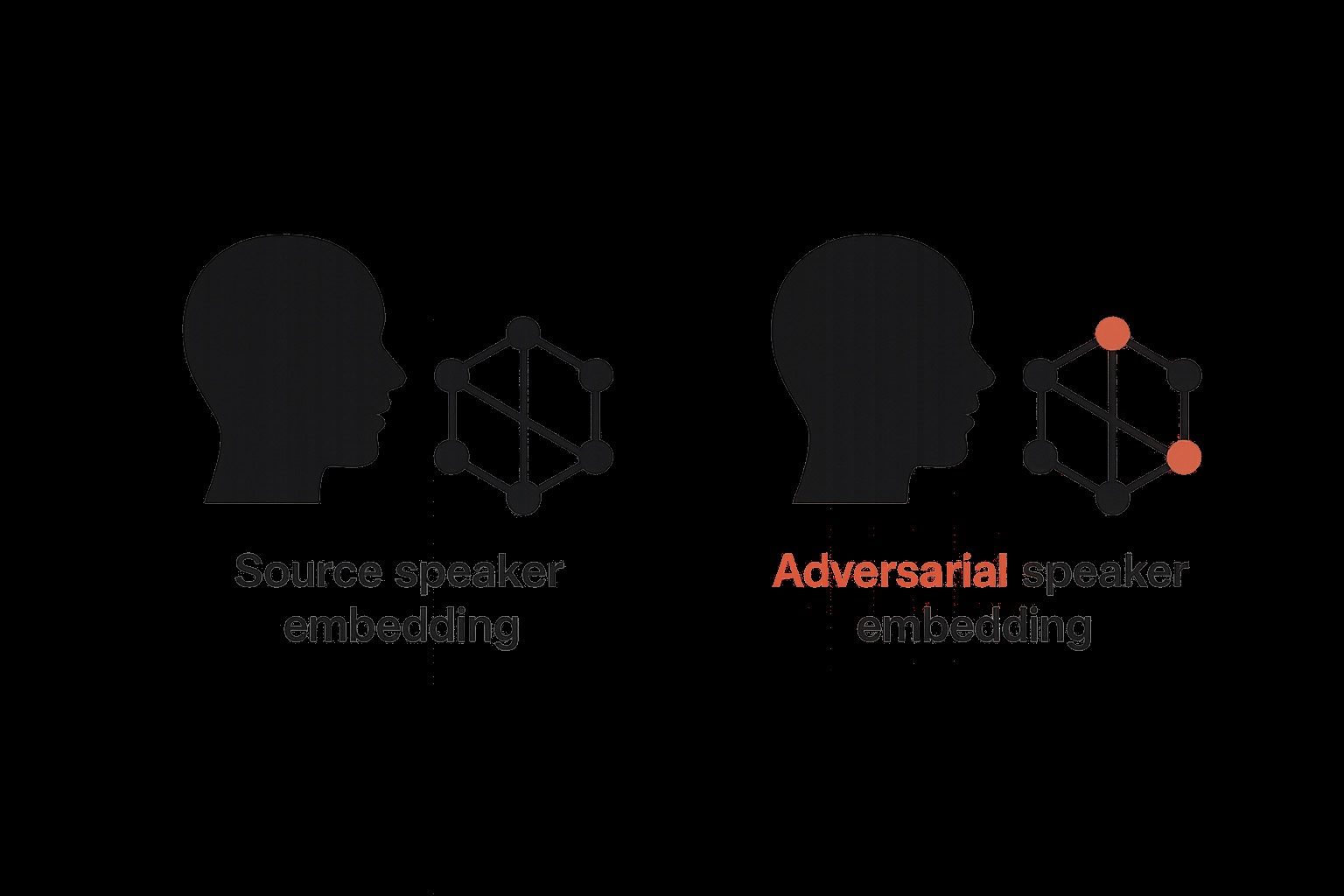

本文并未提出一个新的模型架构,而是分析现有系统在对抗攻击下的行为。整体攻击与分析框架如图1所示。

- 攻击流程:输入为干净音频波形

x。攻击算法(基于梯度迭代优化)生成扰动δ,满足∥δ∥较小。输出为对抗音频x' = x + δ。x'在感知上与x相似,但会使ASR模型输出目标文本y_t。 - 评估流程:

- ASR评估:将

x'输入DeepSpeech模型,得到对抗转录,与y_t对比。 - 说话人验证评估:将

x和x'分别输入说话人嵌入提取器(ECAPA-TDNN或ResNet),得到嵌入f(x)和f(x')。计算两者余弦相似度,下降即表明“身份漂移”。同时,使用验证集评估在攻击后系统的区分能力(TMR@0.1%FMR和d’指标)。

- ASR评估:将

- 关键组件:

- 目标ASR模型:DeepSpeech(基于CTC损失的端到端模型)。这是攻击的白盒目标。

- 攻击优化器:采用Carlini & Wagner式的迭代优化,最小化

∥δ∥₂² + c · CTC-Loss(x + δ, y_t)。 - 说话人嵌入模型:ECAPA-TDNN和ResNet-based模型,用于提取说话人身份表征。

- 语音学分析:研究者手动或半自动分析对抗样本在音素级别产生的混淆模式(如元音、辅音的替换)。

💡 核心创新点

- 引入“身份漂移”概念来量化对抗攻击对说话人验证的影响:以往研究多孤立地看待ASR攻击或说话人验证攻击。本文明确将两者联系起来,指出针对ASR的扰动会附带地破坏说话人身份信息,并提出了系统的量化评估方法(d’, TMR)。

- 从语音学视角系统分析对抗扰动的模式:超越了简单的扰动幅度(SNR)度量,深入到语音的基本单位(音素),分析了扰动如何导致系统性的语音混淆(如元音中心化、摩擦音不稳定),并建立了语音学结构(如短语长度、音素类型)与攻击效果(身份漂移程度)之间的关联。

- 设计并评估了覆盖广泛语音现象的目标短语集:为了系统研究语音结构的影响,作者精心设计了16个目标短语(从单音节词到复杂的pangram),确保覆盖不同的元音、辅音、音节结构和重音模式,使实验分析更具说服力。

🔬 细节详述

- 训练数据:

- 数据集:VCTK Corpus [31],包含109位母语为英语的说话人的录音,具有多样化的口音。

- 数据使用:为每位说话者选择干净的源音频(未指定具体选择标准),生成109(说话者)× 16(目标短语)个源-目标攻击对。

- 预处理/增强:未在论文中详细说明。

- 损失函数:

- 攻击损失:

L = ∥δ∥₂² + c · CTC-Loss(x + δ, y_t)。其中c是平衡系数,用于控制扰动大小与攻击成功率,具体值未说明。

- 攻击损失:

- 训练策略:

- 攻击是优化过程,而非模型训练。采用迭代梯度方法进行优化直至收敛。优化器具体参数(如学习率、步长)未说明。

- 关键超参数:

- 扰动幅度约束:

x + δ ∈ [-M, M],其中M为最大音频振幅,具体值未说明。 - 扭曲度量:使用信噪比(SNR, dB)来确保扰动不可感知。

- 扰动幅度约束:

- 训练硬件:在GPU上进行,具体型号和数量未说明。

- 推理/攻击细节:对每个源-目标对独立生成对抗样本。说话人验证评估使用标准协议,报告TMR@0.1%FMR和判别指数d’ [30]。

- 评估指标:

- TMR@0.1%FMR:在0.1%错误接受率下的真实匹配率。

- d’(判别指数):衡量真实和冒名得分分布的分离度,值越小表示区分能力越差,身份漂移越严重。

- SNR(dB):衡量扰动强度。

📊 实验结果

主要评估结果如下表所示(节选自Table I):

| 目标文本ID | 目标文本内容 | 语音学简述 | 模型 | 样本数 | TMR@0.1%FMR | d' |

|---|---|---|---|---|---|---|

| T1 | yes | 单音节;滑音+摩擦停顿 | ECAPA | 11881 | 1.0000 | 9.68 |

| T1 | yes | ResNet50 | 11881 | 1.0000 | 9.43 | |

| T5 | shhh she sees the sea fish | 富摩擦音:/sh, s, z/ | ECAPA | 11881 | 0.9908 | 7.46 |

| T5 | ResNet50 | 11881 | 1.0000 | 7.74 | ||

| T9 | pack my box with five dozen liquor jugs | pangram;许多辅音丛 | ECAPA | 9025 | 0.8632 | 4.63 |

| T9 | ResNet50 | 9025 | 0.9474 | 5.02 | ||

| T12 | just before twilight the wizard quickly jabbed… (长pangram) | 超长pangram;元音中心化 | ECAPA | 6561 | 0.4444 | 3.07 |

| T12 | ResNet50 | 6561 | 0.7160 | 3.63 | ||

| T14 | quantum driven flux engines jam… (密集辅音丛) | 密集辅音丛;多摩擦音/塞擦音 | ECAPA | 2209 | 0.6809 | 3.10 |

| T14 | ResNet50 | 2209 | 0.7447 | 3.78 |

关键发现与图表分析:

语音复杂度与身份漂移强相关:如上表所示,简单的元音丰富短语(T1)几乎不引起身份漂移(TMR=100%, d’>9)。随着短语变长、音素结构变复杂(尤其是包含大量摩擦音、塞擦音和辅音丛的T9, T12, T14),身份漂移急剧恶化。T12(长pangram)在ECAPA模型上TMR已降至44.44%, d’仅为3.07,表明验证系统几乎失效。

扰动强度与身份漂移负相关:下图(图2)展示了所有16个目标短语的平均SNR(柱状图,左轴)和平均余弦相似度(折线图,右轴)。趋势显示,为了成功攻击更复杂的目标,需要更强的扰动(更低的SNR)。即使在较高的SNR(约40dB,扰动不可感知)下,对于复杂目标也已开始出现身份漂移(相似度下降)。当SNR降至约15dB(扰动可能可感知),身份漂移变得灾难性。

模型间的一致性:图3(d’值对比)和Table I显示,ECAPA-TDNN和ResNet50在大多数目标短语上表现出相似的d’下降趋势,表明身份漂移是嵌入式说话人验证系统的一个普遍弱点,而非特定模型的偶发现象。

⚖️ 评分理由

- 学术质量:5.5/7。论文的创新点在于提出“身份漂移”概念和从语音学角度进行分析,这为对抗攻击研究提供了新的视角。实验设计全面,使用了两个说话人验证模型和多种目标短语,结果具有一致性。然而,其核心攻击方法(白盒CTC攻击)是已知技术的直接应用,分析深度有待加强,未能完全揭示语音学扰动导致嵌入漂移的内在机理。

- 选题价值:1.5/2。研究问题(对抗攻击对说话人身份的潜在影响)具有重要的现实意义,尤其是在语音安全、生物识别领域。将语音学知识引入对抗分析是一个有价值的交叉方向。该工作对构建更全面的语音安全防御体系有启发作用。

- 开源与复现加成:0.0/1。论文提供了一个用于补充材料的GitHub链接,但并未承诺提供可直接复现论文核心实验的完整代码。攻击实现、评估脚本、所有目标短语的完整列表及分析工具的细节不足,影响了完全复现的可能性。